Un enjeu stratégique pour les grandes organisations

Dans les grandes organisations modernes, la gestion manuelle des identités et des accès (IAM) représente un défi majeur en termes de sécurité, de conformité et d’efficacité opérationnelle. Selon Gartner, jusqu’à 15 % des comptes utilisateurs deviennent orphelins après un départ, et 60 % des grandes organisations gèrent encore une partie de leur provisioning de manière manuelle, générant des erreurs, des retards et des risques de sécurité. Face à ces enjeux, les solutions d’automatisation comme Netwrix Identity Manager (NIM) permettent de transformer radicalement ces processus, en assurant une gestion fluide, sécurisée et conforme des identités, du système RH jusqu’à l’activation des comptes dans les systèmes IT.

Les défis critiques de la gestion manuelle des identités

La gestion manuelle des identités expose les entreprises à plusieurs risques majeurs :

- Délais d’intégration : La création manuelle des comptes peut prendre plusieurs jours, retardant l’accès des nouveaux employés aux ressources nécessaires.

- Comptes orphelins : Jusqu’à 15 % des comptes restent actifs après le départ des employés, créant des failles de sécurité majeures.

- Permissions excessives : L’absence de contrôle granulaire favorise la prolifération des privilèges, augmentant la surface d’attaque.

- Non-conformité réglementaire : Les audits RGPD, SOX ou HIPAA exigent une traçabilité complète et un contrôle rigoureux des accès, difficiles à garantir manuellement.

- Charge IT élevée : La gestion manuelle mobilise des ressources importantes, détournées de tâches à plus forte valeur ajoutée.

Ces défis sont confirmés par des études récentes, qui soulignent que l’automatisation du cycle de vie des identités est un levier essentiel pour réduire les risques et améliorer l’efficacité.

Netwrix Identity Manager : un pont automatisé entre le système RH et l’infrastructure IT

Netwrix Identity Manager (NIM) est une solution d’Identity Governance and Administration (IGA) qui automatise la gestion des identités et des accès dans des environnements hybrides. Son architecture repose sur un serveur central et des agents qui communiquent avec les systèmes IT, isolant les flux de données sensibles et garantissant une sécurité optimale.

1. Architecture et intégration

NIM utilise une architecture à deux niveaux :

- Un serveur principal qui gère les politiques et les workflows.

- Des agents qui exécutent les tâches sur les systèmes cibles (Active Directory, Entra ID, applications métiers).

Cette architecture garantit une sécurité renforcée en isolant le serveur des systèmes sensibles et en utilisant des protocoles sécurisés (HTTP/HTTPS) pour les échanges. L’intégration avec les systèmes RH (Workday, SAP SuccessFactors, Oracle HCM) permet de synchroniser les données des employés et de déclencher automatiquement les processus d’intégration, de modification et de départ.

2. Automatisation du cycle de vie des identités

NIM automatise l’ensemble du cycle de vie des identités, de l’onboarding à l’offboarding, via des workflows préconfigurés et basés sur des politiques. Ces workflows assurent un provisionnement rapide, conforme et sécurisé des comptes dans Active Directory, Entra ID et les applications connectées. L’automatisation réduit les erreurs humaines, accélère les processus et garantit une application cohérente des politiques de sécurité.

3. Gestion des groupes et des droits

NIM automatise la création, la mise à jour et la suppression des groupes de sécurité et de distribution, en fonction des rôles et des attributs des utilisateurs. Cette gestion dynamique permet de maintenir un accès au moindre privilège, de prévenir la prolifération des permissions et de simplifier les rapports de conformité. La gestion déléguée aux responsables métiers via des portails en libre-service réduit la charge IT et améliore la précision des droits accordés.

4. Détection des risques et conformité

NIM détecte en temps réel les risques liés aux identités, tels que les permissions excessives, les conflits de séparation des tâches (SoD) et les comptes dormants. Il génère des rapports d’audit complets, facilite les campagnes de certification des accès et assure une préparation continue aux audits réglementaires (RGPD, HIPAA, SOX, ISO 27001).

Les gains métiers concrets de l’automatisation avec NIM

| Critère | Gestion manuelle | Gestion automatisée avec NIM | Gain quantifié |

| Délai d’intégration | 3 à 5 jours | < 24 heures | Réduction de 80 % |

| Erreurs de provisionnement | 15-20 % | < 1 % | Réduction drastique |

| Comptes orphelins | 10-15 % | 0 % | Élimination totale |

| Conformité réglementaire | Audits manuels, coûteux | Rapports automatisés, traçabilité | Réduction de 50 % du temps d’audit |

| Coût par utilisateur | 50-100 €/an | 10-20 €/an | ROI en < 12 mois |

Réduction des délais et amélioration de la productivité

L’automatisation du provisioning avec NIM réduit les délais d’intégration des nouveaux employés de 80 %, passant de plusieurs jours à quelques heures. Les employés disposent ainsi rapidement des accès nécessaires, ce qui améliore leur productivité dès leur arrivée.

Réduction des erreurs humaines et des risques de sécurité

En éliminant les interventions manuelles, NIM réduit drastiquement les erreurs de provisionnement, les permissions excessives et les comptes non désactivés. Cela diminue la surface d’attaque et le risque de violations de sécurité, tout en facilitant la conformité réglementaire.

Optimisation des coûts et de la charge IT

L’automatisation libère les équipes IT des tâches répétitives de gestion des identités, leur permettant de se concentrer sur des projets à plus forte valeur ajoutée. Les études de cas montrent une réduction des coûts de gestion des identités jusqu’à 40 % en six mois grâce à NIM.

Conformité réglementaire facilitée

NIM répond aux exigences des principales réglementations (RGPD, HIPAA, SOX, ISO 27001) en fournissant une traçabilité complète, un contrôle granulaire des accès et des rapports d’audit prêts à l’emploi. Cela simplifie les audits, réduit les risques de non-conformité et facilite la démonstration de la conformité aux régulateurs.

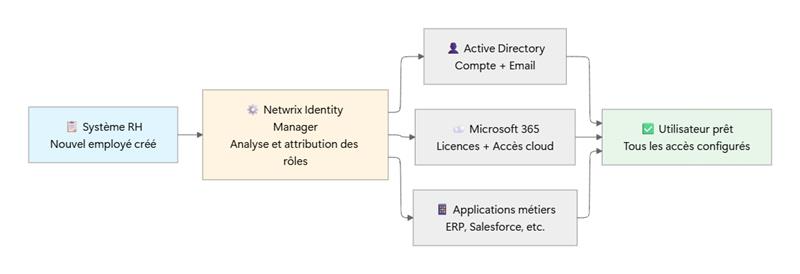

Exemple concret : flux automatisé avec Netwrix Identity Manager

Étape 1 : Création dans le système RH source

Lorsqu’un nouvel employé est enregistré dans le système RH (Workday, SAP SuccessFactors), ses informations (nom, prénom, fonction, département, date de début) sont immédiatement disponibles pour NIM via une intégration API. Le système RH agit comme la source de vérité unique pour toutes les données d’identité.

Étape 2 : Traitement par Netwrix Identity Manager

NIM récupère automatiquement les informations du nouvel employé et déclenche un workflow de type "joiner" (nouvel arrivant). Le système analyse les attributs de l’employé (département, fonction, localisation) et détermine automatiquement les rôles à attribuer grâce à sa fonctionnalité de role mining et d’attribution basée sur des règles.

Étape 3 : Provisioning automatisé des comptes et accès

Une fois les rôles déterminés, NIM provisionne automatiquement les comptes utilisateurs sur l’ensemble des systèmes connectés :

- Active Directory : création du compte utilisateur, attribution des groupes de sécurité.

- Microsoft Entra ID : provisioning du compte cloud, attribution des licences Microsoft 365, configuration des politiques MFA.

- Applications métiers : création des comptes dans l’ERP financier (SAP, Oracle), les outils de collaboration (Salesforce, SharePoint).

Étape 4 : Résultat final - Utilisateur opérationnel dès le premier jour

À l’issue de ce processus automatisé, l’utilisateur dispose dès son premier jour de travail de tous les accès nécessaires à sa fonction :

- Compte Active Directory et adresse email professionnelle.

- Accès aux applications métiers appropriées avec les bonnes permissions.

- Appartenance aux groupes de sécurité et listes de distribution correspondant à son département.

- Application automatique des politiques de sécurité (MFA, rotation de mots de passe).

Gestion des changements et des départs

Scénario de mobilité interne (Mover)

Lorsque l’employé change de département ou obtient une promotion, les modifications sont enregistrées dans le système RH. NIM détecte automatiquement ces changements et ajuste les rôles en temps réel : révocation des anciens droits d’accès et provisioning des nouveaux accès correspondant à la nouvelle fonction.

Scénario de départ (Leaver)

Lorsque le statut de l’employé est marqué comme "terminé" dans le système RH, NIM déclenche automatiquement un workflow de type "leaver". Les comptes sont désactivés ou supprimés selon les politiques de rétention, les appartenances aux groupes sont révoquées et tous les accès aux applications sont retirés.

Conclusion

L'automatisation du cycle de vie des identités à travers l'intégration d'une solution IGA comme Netwrix Identity Manager représente un levier stratégique pour les grandes organisations. En transformant un processus manuel et chronophage en un flux entièrement automatisé, les entreprises gagnent en efficacité opérationnelle tout en renforçant leur posture de sécurité.

Les gains métiers sont tangibles :

- Réduction des délais d’intégration.

- Élimination des erreurs humaines.

- Réduction des coûts IT.

- Conformité réglementaire facilitée.

Cette approche permet de réconcilier trois enjeux essentiels : la rapidité d'accès pour les collaborateurs, l'exigence de sécurité face aux menaces croissantes, et la conformité réglementaire stricte. Les équipes IT peuvent désormais se concentrer sur des initiatives à plus forte valeur ajoutée, tandis que les responsables sécurité bénéficient d'une visibilité complète sur l'ensemble des droits d'accès. Dans un contexte où la gestion des identités devient un enjeu de cybersécurité majeur, l'automatisation du cycle de vie n'est plus une option mais une nécessité pour toute grande structure.

Références :

- Netwrix Identity Manager - Documentation officielle

- Gartner - Études de cas sur l’automatisation IAM

- Cisco - Bonnes pratiques en gestion des identités

- Réglementations RGPD, HIPAA, SOX

À propos de l’auteur :

Thomas Bonnet est expert en transformation numérique et cybersécurité pour Ariovis. Il accompagne les grandes organisations dans l’optimisation de leurs processus IT et la sécurisation de leurs infrastructures.